Özet

İnsanlık tarihi boyunca varlığını sürdüren savaş kavramı, gün geçtikçe artan teknolojik gelişmelerle değişmiştir. Bu değişim savaş kavramı içerisinde yeni kavramlar oluşturmuştur. Bu kavramlardan birisi olan hibrit savaş kavramı, son zamanlarda literatürde etkisini arttırmıştır. İlk olarak Frank Hoffman’ın 2005’te kaleme aldığı makalesinde ortaya çıkan bu kavramın günümüzde ortak bir tanımı yapılamasa da örneklerle açıklanmaya çalışılmaktadır. Siber savaşları da bünyesinde barındıran bu bileşke savaş tarzında asker dışı faktörlerin öneminin artırdığı görülmektedir. Haziran 2010’da tespit edilen ve İran’ın nükleer santrallerini etkileyen Stuxnet siber saldırısının, planlanma ve gerçekleştirilme şekliyle hibrit savaş kavramına örnek olup olamayacağı süregelen bir tartışma konusudur. Bu makalede önce savaş, hibrit savaş kavramları açıklanacak ve Stuxnet saldırısının tarihi süreci ve etkileri üzerinde durulacaktır. Ardından Stuxnet saldırısının bir hibrit savaş örneği olup olmadığı konusunda bir sonuca varılacaktır.

Anahtar Kelimeler: Savaş, Hibrit Savaş, Siber Saldırı, Stuxnet Saldırısı, İran.

Abstract

The concept of war, which has existed throughout human history, has changed day by day with increasing technological developments. This change has created new concepts within the concept of war. The concept of hybrid warfare, which is one of these concepts, has increased its influence in the literature lately. First appeared in an article written by Frank Hoffman in 2005, the concept is tried to be explained with examples, although a common definition cannot be made today. It is seen that the importance of non-military factors increases in this combined warfare style, which also includes cyber wars. The question of whether the Stuxnet cyberattack, which was detected in June 2010 and affected Iran’s nuclear power plants, could serve as an example of the concept of hybrid warfare in the way it was planned and carried out is an ongoing debate. This article will first explain the concepts of war and hybrid warfare, and focus on the Stuxnet attack and its effects. Then a conclusion will be made as to whether the Stuxnet attack is an example of hybrid warfare.

Keywords: War, Hybrit Warfare, Cyber Attack, Stuxnet Attack, Iran.

Giriş

Uluslararası sistemde geleneksel savaş türlerinin maliyetinin, savaşan devletlere negatif etkilerinin çok olması ve gelişen dünya sebebiyle aktör devletler yeni savaş türlerine yönelmişlerdir ve savaş kavramı yüksek yoğunluklu ve sınırlı süreli savaşlardan düşük yoğunluklu ve sürekli savaşlara evrilmiştir. Yaşanan bu gelişme sonucunda savaş meydanları artık görülmez bir şekilde siber ağlara taşınmıştır ama etkisini görmemek mümkün değildir. Bu geçiş süresinde yeni kavramlar ortaya çıkmıştır. Bunlardan biri de hibrit savaş kavramıdır. Bu kavram içerisinde siber unsurları bulundurmakla birlikte geleneksel savaş yöntemlerini de içerir. Literatüre hibrit savaş kavramı eklenirken gerçekleşen İran nükleer santrallerine karşı yapılan ve daha önce eşi benzeri görülmemiş bir siber saldırı olan Stuxnet saldırısının hangi savaş türüne girdiği tartışmalara konu olmuştur.

Teknolojinin zaman tanımadan gelişmesi siber kavramların literatürde popülaritesinin artmasına öncülük etmiştir. Bu alanda yapılan mevcut çalışmalar olsa da teknolojinin gelişme hızına yetişilememiş bu sebeple yetersiz kalınmıştır. Bu da bu alanda daha fazla yoğunlaşmak gerektiğini kanıtlar niteliktedir.

Bu çalışmada, nitel araştırma yöntemleri kullanılarak hibrit savaş kavramı ve Stuxnet saldırısı ayrı ayrı ele alınarak açıklanmıştır. Ardından Stuxnet saldırısının nedenleri ve etkileri göz önüne alınarak saldırının bir hibrit savaş örneği olup olmadığı tartışılmıştır.

Savaş Kavramı

Savaş, Arapça Harp sözcüğünün Türkçe karşılığı olarak Türk Dil Kurumu (TDK) Sözlüğünde “Devletlerin diplomatik ilişkilerini keserek giriştikleri silahlı mücadele” (TDK Sözlüğü, 2020) olarak açıklanmıştır. Savaş; biyolojik, etnolojik, sosyolojik, psikolojik, antropolojik, ekonomik, coğrafi, tarihi ve siyasi yönleri bulunan bir kavram olduğunu söyleyebiliriz (Özer, 2018: 31). Önemli savaş teorisyenleri arasında olan Sun Tzu “Savaş Sanatı” adlı eserinde savaşı; bir ülkenin temel sorunu, ölüm kalım mücadelesi ve var olma ya da yok olma yolu olarak tanımlamıştır (Tzu, 2019: 1). Tzu’nun tanımına göre savaş devlet için hayati önem taşımaktadır (Kiraz, 2020: 254). Machiavelli ise “Prens” adlı eserinde “devletin bütün benliğiyle sınandığı bir varlık” olarak savaşı açıklamıştır. Savaş kavramının açıklaması birçok kişi tarafından farklı dillerde tanımı yapılsa da geleneksel uluslararası hukukta savaş kavramının tanımı için bazı kıstaslar gereklidir, bunlar:

a) iki veya daha fazla devlet arasında gerçekleşmesi

b) ilan edilmesi

c) tarafların amacının ve niyetinin ortaya konulması

d) çatışmaların süresi ve yoğunluğu.

Yani savaş, silahlı güçler tarafından yönetilen bir çatışmadır ve bu çatışmanın silahlı olması şarttır (Keskin, 1998: 68).

Sunulan hesaplara göre MÖ 3600 – MS 2000 yılları arasında sadece yaklaşık 300 yılın savaşsız geçtiği söylenmektedir (Alpar, 2015). Milletlerin tarihi, devletlerin kuruluşu ve yıkılışı savaşla olmakta ve bu açıdan bakarsak insanlık tarihi bir savaş tarihidir (Şenol, 2018: 181-182). Buradan yola çıkarak savaşın ve çatışmanın insanoğlunun varlığı süresince var olduğunu ve olacağını söyleyebiliriz.

Savaş geçmişten günümüze teknolojiyle birlikte gelişmiş ve değişmiştir. Literatürde savaşın bu değişimi dört nesil olarak incelenmiştir. Birinci nesil savaş, insan gücünün ön planda bulunduğu tek namlulu yivsiz silahlar aracılığıyla hız ve yön temelli savaştır. İkinci nesil savaş, ateş ve ateş destek sistemlerinin yoğun kullanıldığı, gerilla ve yıkıcı savaş hareketlerinin geliştiği savaşlardır, Birinci Dünya Savaşı bu nesil savaşlar içindedir. Üçüncü nesil savaşlar ise hava gücünün, teknolojinin ve nükleer silahların söz konusu olduğu hızın ateşten daha ön plana geçtiği düzensiz savaşlardır. Üçüncü nesil savaşların en güzel örneği İkinci Dünya Savaşı denebilir (Toptaş, 2009: 98-99).

Dördüncü nesil savaşlar ise genel olarak Soğuk Savaş döneminde belirginleşmeye başlamıştır ve günümüzde de devam ettiği söylenmektedir. Dördüncü nesil savaş siville askeri, barışla savaşı, güvenlik alanı ve kaos ortamının sınırlarını silikleştirmiş ve bu zamana kadar savaşın baş aktörü olan devletlerin yanına devlet dışı aktörleri de eklemiştir. Dördüncü nesil savaş döneminde teknolojiyle beraber siber kavramlar da savaş kavramına eklenmeye başlanmıştır. Günümüzde savaş kavramı, asimetrik, siber, post modern, kirli, örtülü, psikolojik, bilgi, asimetrik, hibrit gibi kavramlarla beraber anılmaya başlamıştır (Kiraz, 2020: 254-255).

Hibrit Savaş Kavramı

Hibrit kavramı TDK’ye baktığımızda melez veya iki farklı güç kaynağının bir arada bulunması anlamına gelmektedir (TDK Sözlüğü, 2020). Latince kökenden oluşan hibrit kavramı İngilizce’de iki farklı maddenin birleşiminden oluşan maddeyi açıklamakta kullanılır (Oxford Dictionaries, 2020).

Yirmi birinci yüzyılda asker dışı faktörlerin savaş alanında etkisinin yükselmesiyle birlikte düzenli orduyla beraber düzensiz silahlı grupların, askerle beraber sivil halkın, sıcak çatışmayla beraber şiddet içermeyen yöntemlerin kullanılması amaçlanmaktadır (Karabulut, 2016). Bu dönemde elektronik savaşın tekniklerinden fazlasına gereksinim duyulan geleneksel savaşla birlikte sürdürülen bileşke savaş tarzı olan hibrit savaş ilk olarak Frank Hoffman’ın 2005’te yazdığı bir makalesinde ortaya çıkmıştır (Güntay, 2017; Bektaş ve Gündoğdu, 2019).

Hibrit savaş kavramı literatüre kazandırılırken birçok tartışmayı da beraberinde getirmiş ve ortak tanımı yapılamamıştır. Buna rağmen hibrit savaş kavramı, en az iki savaş türünün varlığını kabul etmektedir. Bunlar “konvansiyonel / düzenli” ve “düzensiz” savaşlardır (Yıldız, 2018). Sonuç olarak hibrit savaş daha önceki savaş tanımlamalarına uymayan pek çok çeşitli savaş tekniklerini ifade etmektedir (Jacobs ve Martijn, 2019). Savaş ilanından yoksun olması, düşük yoğunlukta ve mümkün olduğunca fark edilmeden gerçekleşmesi de hibrit savaşı geleneksel savaşlardan ayırmaktadır (Bıçakçı, 2019:1).

Devlet ve devlet dışı aktörleri bir araya getiren hibrit savaşın temel hedefi karşı tarafın otoritesini zayıflatmak, ekonomik kayba uğratmak, istikrarı bozmak yani rakibi yıpratmaya yönelik saldırı hareketlerinde bulunmaktır. Hibrit savaşın tercih edilme nedenleri ise uluslararası yaptırım ve kısıtlamalardan kaçınmak ve asimetrik etki sağlayarak bölge halkında direncin oluşmasını engellemek ve bu yöntemin daha ekonomik olmasıdır (Dumlupınar, 2017).

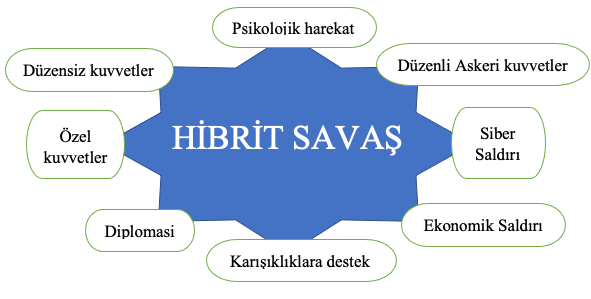

Hibrit savaşın içeriğini düzenli, düzensiz, güçlerin savaş stratejileriyle gelişmiş teknoloji oluşturur. Hibrit savaşta yararlanabilinecek unsurlar şekil 1’de gösterilmektedir.

Şekil 1.

Hibrit savaş, geleneksel ve düzensiz savaşların bir nevi kesişim kümesidir. Geleneksel ve düzensiz olmasının yanında suç unsuru ve siber savaş kavramını da bünyesinde barındırır. Unsurları bakımından hibrit savaş, askeri kuvvetler ve askeri olmayan kuvvetler olarak ikiye ayrılabilir. Askeri kuvvetleri ise düzenli ve düzensiz olmak üzere kendi içinde ikiye ayırabiliriz. Düzenli askeri kuvvetler yani ordu, devletler için caydırıcı bir konumdadır fakat devletler için maliyetli olması ve savaşta ordunun dahil olması halinde bu durum uluslararası sorumluluğu ve doğal olarak yaptırımları da denkleme soktuğu için kullanılma önceliği olan bir aktör olmamasına rağmen hedef için önemli bir caydırıcılığı bulunmaktadır. Bu açıdan ordunun stratejik bir önemi vardır. Düzensiz kuvvetler ön saldırı gücünü oluşturmaktadır. Düzensiz kuvvetlere, terörist aktörler, istihbarat kurumları, örgütler ve organize suç örgütleri örnek gösterilebilir.

Hibrit savaşın askeri olmayan unsurları ise diplomasi, ekonomik yöntemler, siber saldırılar gibi etmenleri barındırır. Savaşın nesiller boyunca gelişerek ilerlemesi bu etmenlerin savaşta etkisini artırmış hatta çoğu saldırıda etkileri askeri unsurların sonuçlarından daha etkili olmuştur. Askeri olmayan unsurların varlıklarının soyut ama etkilerinin somut olmasından dolayı bu unsurlar savaş ve barış ortamının belirginliğini azaltmış ve aralarındaki sınırların çizilmesini zorlaştırmıştır. Askeri olmayan unsurlar, askeri unsurların söz alması için, rakip devletlerde muhalifler aracılığıyla karışıklık çıkartarak ya da var olan karışıklığı destekleyerek istikrarsızlık sağlayarak ortam hazırlamaktadır. Bu etkisi sebebiyle askeri olmayan unsurlar hibrit savaş çerçevesinde önemli bir konuma sahiptir (Dumlupınar, 2017: 79-80).

Bu unsurların ileri teknolojiye sahip olmasıyla savaşların ve çatışmaların da zamanla teknolojiye daha da entegre olarak değişeceğini ve gelişeceğini öngörebiliriz. Buradan yola çıkarak enerji silahları, siber savaş, radyoaktif saldırılar, bilgi kirliliği ve psikolojik savaş gibi unsurların hibrit savaşlarda devlet dışı aktörler tarafından kullanılabilecek silah sistemleri içinde yer alacağı ve hatta almaya başladığı görülür (Uşaklı ve Alper, 2010).

Stuxnet Saldırısına Giden Süreç ve Etkiler

Stuxnet, 2010 yılında ortaya çıkan arkasında ABD ve İsrail’in olduğu düşünülen ve İran’ın nükleer çalışmalarını sekteye uğratmak amacıyla kullanılan bir solucan yazılım türüdür. Bu solucan yazılım İran ile birlikte başka ülkeleri de hatta ABD’yi bile etkilemiştir. Ancak bu saldırıdan en çok etkilenen İran olmuştur.

İran’ın nükleer programını başlatması Mohammad Reza Shah Pahlavi döneminde ilk nükleer reaktörünü ABD’den satın almasıyla başlamıştır. Bu kulağa garip gelmekle birlikte o dönemde Shah, ABD’nin müttefiki kabul edilmekteydi. Bu nedenle Nixon hükümeti zamanında ABD, İran’ın nükleer güç programını desteklemekteydi. Shah bu nükleer güç programını “meşru müdafaa” olarak görüyordu ancak 1979 yılında yaşanan devrim ile birlikte Shah tahttan inmek zorunda kalmıştı. Bu gelişme de İran’ın nükleer programını hız kazanmadan engelledi. Çünkü devrim sonrası ABD’nin İran’a olan dış politikasının bir kısmı İran’ın nükleer teknolojiden yoksun edilmesi noktasında toplanıyordu. 1980 -1990 dönemi ABD’nin diğer ülkeleri İran’a barışçıl nükleer teknoloji bile satmamaları noktasında ikna etmeye çalışmasıyla geçti. Ancak 1980’lerin ortasında Pakistan İran’a el altından nükleer silah tasarım projelerinin ve birtakım donanımların naklini gerçekleştirmiş ve ABD bunu fark etmemişti. İran’ın nükleer programının 1990’lara kadar iyi bir kaynağı olmamakla birlikte, ABD’nin Kuveyt’ten sonra Irak’ı işgal etmesi, İran’ın nükleer programı için kaynak arayış hızını arttırmasına ve 1990’lardan sonra bu konuda yükselişe geçmesine neden oldu. 2003-2005 arası dönem İran ABD’nin işgalinden çekinerek nükleer programlarının sınırlandırılmasını kabul etti. Ancak 2006 yılında İran yönetimi ABD’nin Irak ve Afganistan’da batağa saplandığını ve artık onları tehdit etme güçlerinin olmadığını düşünüyordu. İşte bu noktada İran nükleer programına tekrar hız kazandırmanın güvenli olduğuna karar vererek, daha çok santrifüj üretip takmaya ve Natanz’da düşük düzeyde uranyum üretmeye başladı. İranlılar santrifüjleriyle gurur duymaya başlamış, hatta kendilerine ait bir “Milli Nükleer Günü” bile belirlemişlerdi. 2007-2008’ e gelindiğinde ABD İran’ın nükleer programıyla ilgili çok kötü bir noktaya gelmişti. Başkan Bush ABD halkına İran’ın nükleer programını açıklayamıyordu, çünkü o süreçte Irak’taki kitlesel imha silahları konusu patlak vermişti ve askeri harekât düzenlenemezdi. Bir yandan İsrail İran’ı bombalamakla tehdit ediyordu, ABD ise nükleer silahlanmış bir İran ve kendisini de savaşa sürükleyecek bir İsrail arasında sıkışıp kalmıştı. ABD ve İsrail İran’ın nükleer silahlanmaması konusunda aynı fikirdelerdi ama bunu nasıl ve ne zaman engelleyecekleri konusunda anlaşmazlık yaşıyorlardı. Bu aşamada farklı bir seçenek olarak NSA, CIA, Savunma Bakanlığı ve Mossad’ın ittifak içinde olacağı bir siber saldırı seçeneği belirdi.

ABD, İsrail ve İran’ı Stuxnet saldırısına götüren bu süreç siber savaş ve saldırı kavramlarına farklı bir boyut kazandırmıştı. Bu boyutun kazandırılmasındaki en büyük neden Stuxnet solucan yazılımının özellikleri ve sadece sanal yazılım dünyasına değil kinetik dünyaya da yaptığı ve yapabileceği etkilerde saklıydı. Öncelikle bu solucan yazılımının özelliklerinden bahsedecek olursak ilk olarak belirtmek gerekir ki Stuxnet, “sıfır gün açığı” denilen açıklardan tam olarak 4 tane içeriyordu. Solucan yazılımdaki bu sıfır gün açıkları, bulaştığı sistemlerin yaratıcılarının haberdar olmadıkları açıkları kullanmaktadır ve bu açıkların ortalama satış değerleri 100.000 dolardır. Yani yazılımdaki bu açıklar ciddi saldırılar olmakla birlikte oldukça da maliyetlilerdir. Stuxnet’te bu açıklardan 4 tane olması ise bu virüsün en önemli özelliklerinden biridir. Bunun yanında uzmanlar Stuxnet’in oldukça karmaşık ve uzun sürede tasarlanan bir virüs olduğunu vurgulamışlardır. Ayrıca çoğu kötü amaçlı yazılım illaki bir hata içermekteyken Stuxnet tek bir hata bile barındırmıyordu. En önemli özelliği ise Stuxnet’in oldukça spesifik bir hedefi ve bir sona erme tarihi vardı. Stuxnet ilk yaratıldığında Siemens S7 300 modellerini hedef almaktaydı. Bu modeller de İran’ın Natanz nükleer geliştirme tesisindeki uranyum zenginleştirilen santrifüjlerine bağlı olan cihaz modelleriydi ve bu virüsün sisteme giriş yapması için ağlara direkt bağlantı kurarak USB yoluyla girmesi gerekmekteydi. Solucan sisteme girmesiyle birlikte “hayalet solucan” olarak kodlanacak ve hedefi doğrultusundaki makinelere sızarak PLC cihazlarının kontrolsüz bir şekilde çalışmasını sağlayacaktır. Stuxnet solucanı, saldırısını yapmadan önce 13 gün pusuda yatarak, normal düzeyde seyreden bilgileri depolayıp, saldırıyı santrifüjler üzerinde etki edecek şekilde gerçekleştirirken, 13 günlük saldırı kuluçkası döneminde biriktirdiği verileri, denetleyici bilgisayara ulaştırmıştır. Bu da sorunun saptanmasını zorlaştırmış ve verilen hasarın devamlılığını sağlamıştır. Stuxnet’in bu kadar karmaşık ve gelişmiş bir solucan yazılım olması bu virüsün yaratıcısının bir ulus devlet olduğuna işaret etmekteydi. Yukarıda bahsedilen tarihi süreç nedeniyle en olası iki ülke ise İsrail ve ABD idi.

Stuxnet’in spesifik hedefi olan Siemens S7 300 model cihazlara bu virüsün bulaşmasıyla Natanz’daki uranyum zenginleştirilen santrifüjlerinin dönüş hızı etkilenecek ve kullanım ömürleri azalacaktı. Hatta santrifüj borularının patlaması bile gündeme gelebilirdi. Ancak Stuxnet öyle tasarlanmıştı ki etkisi bu santrifüjleri patlatacak veya sistemi yok edecek şekilde değil de uzun vadeli ve gizli bir biçimde bu santrifüjlerin ömrünü azaltacak şekildeydi. İşte Stuxnet’i diğer kötü yazılımlardan ayıran ve daha önemli kılan özellik de tam olarak buydu. Yani sanal dünyada ortaya çıkan kötü amaçlı bir yazılım kinetik dünyaya da etki ederek kötü sonuçlar doğurabilecekti. Aynı zamanda bu virüsün ortaya çıktığı yıl olan 2010 yılında İran için çalışan iki nükleer bilimci gizemli bir suikasta uğramıştır. İran ise bu suikastta yine ABD ve İsrail’i suçlamıştır. Birçok açıdan farklı boyutu bulunan bu saldırıda kullanılan Stuxnet virüsü kamuya açıklanan ilk siber silah olarak tarihe geçmiştir (Can, 2014).

Stuxnet virüsü İran ile birlikte birçok ülkeyi de etkilemiştir. Ancak en çok etkilenen ülkenin İran olması nedeniyle hedefin İran olduğu düşünülmektedir. Bu virüsün fark edilmesinin nedeni olarak ise İsrail’in virüsü agresifleştirerek daha da yayılmasına yol açması gösterilmektedir. Zira Stuxnet virüsü agresifleştirildikten sonra ilk kez 2010’da Belarus’ta bir bilişim uzmanı tarafından fark edilmiş ve bildirilmiştir. Stuxnet’in önü alınamayarak yayılmasıyla bu saldırıyı düzenlediği düşünülen ABD de bu virüsten etkilenmiş, hatta ABD Ulusal Güvenlik Bakanlığı kendi vatandaşını ABD’nin yaydığı virüsten korumak zorunda kalmıştır. İran hükümeti ise bu saldırı üzerine, kendilerine karşı yapılan bir siber saldırı olduğunu onaylamakla birlikte birkaç hafta içinde sorunun çözüleceğini ve virüsün önemli bir hasara neden olmadığını belirtmiştir (BBC, 2010). Bu açıklamanın yanında haberlere 2010 yılında Natanz nükleer tesisinde bazı kazalar yaşandığına dair ifadeler yansımıştır. Ayrıca Uluslararası Atom Enerjisi Kurumu’nun yayınladığı verilere göre İran’ın uranyum zenginleştirme işlemlerinde belirgin şekilde düşüş görülmüştür (Halıcı, 2010). Bu değerlendirmelerle birlikte İran’ın teknik ve ekonomik zarara uğradığını söyleyebilsek de belirtmek gerekir ki bu saldırı pek de başarılı sayılmamaktadır. Çünkü İran bu saldırının üzerine bir siber ordu yaratmakla kalmamış aynı zamanda nükleer programını fazlasıyla güçlendirerek santrifüj sayısını oldukça arttırmıştır. ABD ise İsrail’in virüsü agresifleştirmesiyle bu siber saldırının faili olarak tahmin edilir hale gelmiş, ancak halihazırda bu alanla ilgili bir düzenleme bulunmadığı için sonunun nereye varacağını bilmemektedir. Ayrıca bu saldırı üzerine İran’ın yaptığı düşünülen ve birkaç ABD bankasını hedef alan siber saldırılar da düzenlenmiştir. Belirtmek gerekir ki tüm işaretler iki ülkeyi gösterse de bu saldırıyı ABD ve İsrail’in yaptığı hiçbir zaman tam anlamıyla kanıtlanamamıştır. Burada da her zaman üzerinde durulan siber saldırılardaki faili belirleme sorunu ortaya çıkmıştır. Bu durum, ortada açıkça bir egemenlik ihlali ve ciddi bir ekonomik, teknik zarar bulunuyor olsa da karşıda yaptırım uygulanacak bir fail olmaması sonucunu doğurmaktadır (Can, 2014).

Stuxnet’in etkilerini yukarıdaki açıklamalar ve saldırıdaki aktör ülkelerin arasındaki ilişkiler, tarihi süreçleri ışığında değerlendirecek olursak belirtmek gerekir ki bu virüsün bir usb disk ile yayılmış olmasıyla birlikte spesifik bir hedefinin olması, virüsün ortaya çıktığı yıl saldırıdan en çok etkilenen ülke için çalışan iki nükleer bilimcinin suikasta uğramış olması ve sanal dünyadaki bu saldırının kinetik dünyada da ciddi zararlara yol açabiliyor olması gibi nedenlerle Stuxnet virüsünün ve ona bağlı olarak yapılan bu saldırının çok boyutlu olduğu gerçeği ortaya çıkmaktadır.

Stuxnet Saldırısı Hibrit Savaş Örneği midir?

Stuxnet saldırısını hibrit savaş bağlamında değerlendirecek olursak yukarıda ayrıntılı olarak açıkladığımız hibrit savaşın özelliklerine değinmek gerekir. Hibrit savaşın oluşmasını sağlayan temel unsurlar; düzenli askeri kuvvetler, düzensiz kuvvetler, özel kuvvetler, psikolojik harekat, siber saldırı, ekonomik saldırı, diplomasi ve karışıklıklara destektir. Hibrit savaşın bu unsurlarını Stuxnet saldırısı ile bağdaştıracak olursak öncelikle Stuxnet saldırısına giden süreci incelemek gerekir. Bu süreçte ABD ve İsrail’in İran’a karşı oluşturdukları birlik içerisinde yaşanan sıcak diplomasi örnekleri hibrit savaşın temel unsurlarından olan diplomasiyle bağdaşmaktadır. Bu diplomasi trafiği sürerken ABD ve İsrail devletlerinin İran’ın nükleer zenginleşme programına karşı ittifak oldukları uluslararası bir sistemde, Stuxnet virüsünün spesifik bir hedefinin ve bu hedefin de İran’ın nükleer tesisindeki santrifüjlerine bağlı olan bir PLC cihazıyla bağlantılı olması başta diplomasi unsuruyla bağdaşmaktadır. Bunun yanında Stuxnet saldırısına neden olan kötü amaçlı yazılımı NSA, CIA, Savunma Bakanlığı ve Mossad’ın ittifak içinde bulunarak oluşturmaları ise hibrit savaşın bir diğer unsuru olan düzensiz kuvvetlerin kapsamına girmektedir. Bu virüsün yüksek korumaya sahip olan nükleer santral tesisine girilerek, USB aracılığıyla sisteme bulaştırılması ise failin hibrit savaşın temel unsurlarından düzenli kuvvetler etmenini bu saldırıda kullanıldığını gösterir. Stuxnet virüsü yukarıda açıklandığı üzere karışık yapılı, hedefine ulaşana kadar izini belli etmeyen ve oluşturulması için ciddi emek ve çalışma gerektiren bir siber silahtır ve bu siber silah kullanılarak Stuxnet saldırısı gerçekleştirilmiştir. Bu kapsamda değerlendirirsek Stuxnet saldırısının bir siber saldırı olduğu açıktır ve bu da hibrit savaşın bir diğer unsuru olan siber saldırı unsurunun sağlandığını bizlere göstermektedir. Ayrıca bu Stuxnet siber saldırısı diğer siber saldırılardan farklılık arz etmektedir. Bunun en önemli nedeni ise bu saldırının etkilerinin sadece sanal dünyada değil kinetik dünyada da görülebilmesidir. Öyle ki Stuxnet virüsü ilk yaratıldığında uzun vadeli ve gizli bir biçimde İran’ın nükleer tesisindeki santrifüjlerin ömrünü azaltacak ve ekonomik zarar verecek şekilde tasarlanmıştı. Ancak daha sonra İsrail’in bu virüsü agresifleştirmesiyle birlikte bu virüs santrifüj borularını patlatabilecek düzeye gelmişti. “Zero Days” adlı belgeselde bunu görmek için Stuxnet virüsü bulaştırılan bir bilgisayarla balon deneyi yapılmıştır ve bu deney sonucu balonun patlaması bu virüsün fiziksel dünyada nasıl etkilere yol açabileceğine bir örnek olmuştur. Bununla birlikte 2010 yılında Natanz nükleer tesisinde bazı kazalar yaşanması ve Uluslararası Atom Enerjisi Kurumu’nun yayınladığı verilere göre İran’ın uranyum zenginleştirme işlemlerinde belirgin şekilde düşüş görülmesi bu virüsün İran açısından nasıl fiziksel etkilere yol açtığını göz önüne sermektedir. Bu oluşan fiziksel ve teknik zararlar İran’ın nükleer programının ekonomik ayağına büyük bir darbe oluşturmuştur. Bu saldırının sebep olduğu ekonomik zarar bizlere hibrit savaşın temel unsurlarından olan ekonomik zarar unsurunun gerçekleştiğini göstermektedir. Ayrıca virüsün çıktığı 2010 yılında İran’ın nükleer gelişimi için çalışan iki nükleer bilimcinin suikasta uğraması ve İran hükümetinin bu suikasttan ABD ve İsrail devletlerinin sorumlu olduğunu iddia etmesi de Natanz nükleer santraline yapılan bu siber saldırının bu suikastlarla bağlantılı olabileceğini düşündürmektedir. Bu bağlantı çerçevesi içinde değerlendirme yapacak olursak Stuxnet saldırısının çok boyutlu bir saldırı olduğunu, yani hibrit savaş kavramıyla bağlantı içerisinde olduğunu bizlere göstermektedir.

Değerlendirdiğimiz tüm unsurlar göz önünde bulundurulduğunda aslında Stuxnet saldırısının sadece bir siber saldırı olmadığı bunun yanında hibrit savaşın unsurlarını da içinde barındırdığı ortaya çıkmaktadır. Bu nedenlerle Stuxnet saldırısının bir hibrit savaş örneği olduğu sonucuna varılmaktadır.

Sonuç

Savaş insanlık tarihi boyunca varlığını sürdürmüştür ve sürdürmeye de devam edecektir. İnsanlığın gelişmesiyle birlikte savaş kavramı da bu gelişmeye entegre olarak değişmektedir. Bu değişim kendisini uluslararası arenada belirli nesillere bölünerek ve değişik unsurları içinde barındırmaya başlayarak göstermiştir. Bu süreç içerisinde birçok farklı savaş kavramı ortaya çıkmıştır. Bunlara siber savaşlar, düzenli savaşlar, düzensiz savaşlar örnek olarak verilebilir. Bu savaşların koalisyonu olarak ortaya çıkan hibrit savaş kavramı da günümüzde etkisini göstermiş ve arttırmıştır. Hibrit savaş en az iki savaş kavramını bünyesinde barındırarak oluşan bir savaş türüdür. Hibrit savaş kavramından bahsedebilmemiz için içinde birtakım unsurlar bulundurması gerekmektedir. Bu unsurlar; düzenli askeri kuvvetler, düzensiz kuvvetler, özel kuvvetler, psikolojik harekât, siber saldırı, ekonomik saldırı, diplomasi ve karışıklıklara destektir. Bu unsurlar göz önünde bulundurulduğunda akıllara Stuxnet saldırısının bir hibrit savaş örneği olup olmadığı sorusu gelmektedir. Stuxnet saldırısı birçok açıdan farklılık arz eden ve çok boyutlu bir yapıya sahip olan bir saldırıdır. Bu saldırı hem diplomatik ilişkilerle bağlantılı olması hem de sistematik bir şekilde siber yollarla yapılması nedeniyle çok boyutlu bir saldırıdır. Stuxnet saldırısının bu boyutlarını göz önünde bulundurduğumuzda özellikle sanal dünyada oluşturulan kötü amaçlı bir yazılımın kinetik dünyaya da etki edebilmesi ve bu kapsamda İran üzerinde fiziksel ve ekonomik zarar oluşturabilmesi dikkat çekmektedir. Yukarıda ayrıntılı bir şekilde açıklanan bu gerekçeler sonucunda Stuxnet saldırısının bir hibrit savaş örneği olduğu sonucu ortaya çıkmaktadır. Bu da bize savaş kavramının yıldan yıla değiştiğini ve birçok unsuru içinde barındırmaya başladığını göstermektedir. Bu unsurların ileri teknolojiye sahip olması ve savaşların da zamanla teknolojiyle daha da entegre olması sebebiyle değişip gelişeceğini söyleyebiliriz. Buradan yola çıkarak enerji silahları, siber savaş, radyoaktif saldırılar, bilgi kirliliği ve psikolojik savaş gibi etmenlerle hibrit savaşlarda devlet dışı aktörler tarafından kullanılarak silah sistemleri içinde yer aldığını ve alacağını söyleyebiliriz. Bu durum zamanla savaş kavramını değiştirerek savaş ortamının belirsizleşmesine yol açmıştır. Bu da savaşların ve çatışmaların seyrini değiştirecek ve barış dönemlerinde gizli bir savaş ortamını bizlere sunacaktır. Özellikle siber saldırılar çerçevesinde incelediğimizde son yıllarda siber savaş kavramının çokça gündeme gelmesi ve yanında başka unsurları da barındırması hibrit savaşların gelecekte de devam edeceğine ve önem kazanacağına bir kanıt oluşturmaktadır. Hibrit savaş kavramının siber unsurları barındırması ve bu siber saldırılardan kaynaklı failin belirsizliği sorunu oluşmaktadır. Bu sorun da uluslararası hukuk çerçevesinde faile bir yaptırım oluşturulamaması sonucunu ortaya çıkarmaktadır. Bu da saldırgan aktörleri cesaretlendirmekte ve bu tarz çatışmaların önünü açmaktadır. Buna bağlı olarak ortaya çıkan tehlikenin büyüklüğü gözler önüne serilmektedir. Bu etmenlerin tümü göz önünde bulundurularak söylemek gerekir ki hibrit savaş kavramının günümüz uluslararası sisteminde ne denli bir etki yarattığı ve yaratacağı ortaya çıkmaktadır.

Sena BAĞCI

Nida ORAL

Siber Güvenlik Çalışmaları Staj Programı

Kaynakça

Alpar, G. (2015). Uluslararası İlişkilerde Strateji ve Savaş Kültürünün Gelişimi. Konya: Palet Yayınları.

BBC. (2010). Stuxnet Worm Hits Iran Nuclear Plant Staff Computers. Erişim Adresi: https://www.bbc.com/news/world-middle-east-11414483 (Erişim Tarihi: 02.05.2021).

Bıçakçı, S. (2019). Hibrit Savaş. Güvenlik Yazıları Serisi, (33), 1-9.

Bıçakçı, S. (2014). NATO’nun Gelişen Tehdit Algısı: 21. Yüzyılda Siber Güvenlik. Uluslararası İlişkiler Dergisi 10(40), 101-130.

Bıçakçı, S. (Kasım 2019). Siber Güvenlik ve Savunma. Güvenlik Yazıları Serisi, (42), 1-10.

Can, M. (Temmuz 2014). Stuxnet ve Uluslararası Hukuk: Bir Siber Saldırının Anatomisi. Bilim ve Gelecek Dergisi, (125). Erişim Adresi: https://bilimvegelecek.com.tr/index.php/2014/07/01/stuxnet-ve-uluslararasi-hukuk-bir-siber-saldirinin-anatomisi/ (Erişim Tarihi: 03.05.2021).

Çelik, Ş. (2014). Stuxnet Saldırısı ve ABD’nin Siber Savaş Stratejisi: Uluslararası Hukukta Kuvvet Kullanmaktan Kaçınma İlkesi Çerçevesinde Bir Değerlendirme. Dokuz Eylül Üniversitesi Hukuk Fakültesi Dergisi.

Dedemen, F. (2016). Geleceğin Güvenlik Ortamının Şekillenmesinde Hibrit Savaş Modelinin Değerlendirilmesi. Güvenlik Bilimleri Dergisi 5(1), 141-176.

Der Spiegel. (2013). Edward Snowden Interview: The NSA and Its Willing Helpers. Erişim Adresi: https://www.spiegel.de/consent-a-targetUrl=https%3A%2F%2Fwww.spiegel.de%2Finternational%2Fworld%2Finterview-with-whistleblower-edward-snowden-on-global-spying-a-910006.html&ref=https%3A%2F%2Fwww.google.com%2F (Erişim Tarihi: 03.05.2021).

Dumlupınar, N.(Ekim 2017). Hibrit Savaş: İran Silahlı Kuvvetleri. Uluslararası Kriz ve Siyaset Araştırmaları Dergisi 1(2), 68-105.

Erol, M., Ş. Oğuz. (2015). Hybrid Warfare Studies and Russia’s Example in Crimea. Akademik Bakış 9(17), 261-277.

Farwell, J., R. Rohozinski. (2011). Stuxnet and the Future of Cyber War. Survival 53(1), 23-40.

Gibney, A. (Producer). (2016). Alex Gibney ( Director). Zero Days. (Film). (Jigsaw Pictures, New York, ABD).

Güntay, V. (Kasım 2017). Uluslararası Sistem Ve Güvenlik Açısından Değişen Savaş Kurgusu; Siber Savaş Örneği. Güvenlik Bilimler Dergisi 6(2), 81-108.

Jacobs, J. G., & Martijn, W. K. (2019). Hybrid Warfare. Erişim Adresi: https://www.oxfordbibliographies.com/view/document/obo9780199743292/obo-9780199743292-0260.xml (Erişim Tarihi: 22.04.2021).

Halıcı, N. (2010). Dijital Savaşta İlk Hedef İran Oldu!. Biamag. http://bianet.org/biamag/bilisim/125176-dijital-savasta-ilk-hedef-iran-oldu (Erişim Tarihi: 01.05.2021).

Işıkçı, E., Kiraz, E. (2020). Hibrit Savaş Kavramının Yeni Savaşlar Perspektifinden İncelenmesi. SAVSAD Savunma ve Savaş Araştırmaları Dergisi 30(2), 253-266.

Karaağaç, Y. (2020). Hibrit Savaş Anlayışı ve Terörizm. Erişim Adresi: https://www.teram.org/Icerik/hibrit-savas-anlayisi-ve-terorizm-102 (Erişim Tarihi: 23.04.2021).

Karabulut, A. (2016). Eski Savaş, Yeni Strateji: Rusya’nın Yirmibirinci Yüzyıldaki Hibrit Savaş Doktrini ve Ukrayna Krizi’ndeki Uygulaması. Uluslararası İlişkiler Dergisi 13(49), 25-42.

Kilinkas, K. (2016). Hybrid Warfare: An Orientating or Misleading Concept in Analysing Russia’s Military Actions in Ukraine?. Lithuanian Annual Strategic Review, 14(1), 139–158.

Keskin, F. (1998). Uluslararası Hukukta Kuvvet Kullanma: Savaș, Karıșma ve Birleșmiș Milletler. Ankara: Mülkiyeliler Birliği Vakfı Yayınları.

Oxford Dictionaries. Erişim Adresi: https://www.oxfordlearnersdictionaries.com/definition/english/hybrid_1 (Erişim Tarihi: 24.04.2021)

Özer, Y. (2018). Savaşın Değişen Karakteri: Teori Ve Uygulamada Hibrit Savaş. Güvenlik Bilimler Dergisi 7(1), 29-56.

Sağiroğlu, Ş. (Editor), (2019). Siber Güvenlik ve Savunma: Problemler Çözümler. Ş. Sağıroğlu ve M. Şenol (Ed.). Ankara: Grafiker Yayınları.

Şenol, M. (2016). Siber Güçle Caydırıcılık Ama Nasıl?. Gazi Üniversitesi Uluslararası Bilgi Güvenliği Mühendisliği Dergisi 2(2), 10-17. https://dergipark.org.tr/tr/download/article-file/290469 (Erişim Tarihi: 26.04.2021).

TDK Sözlüğü. Erişim Adresi: http://www.tdk.gov.tr/index.php?option=com_bts (Erişim Tarihi: 22.04.2021).

Toptaş, E. (2009). 21. Yüzyılda Savaş. (1. Bas.) Ankara: Kripto Basım Yayın.

Toptaş, E. (2015). Harbin Doğası ve Karakteri Bağlamında Hibrid Savaş. Millî Güvenlik ve Askerî Bilimler Akademik Dergisi 2(8), 1-17.

Tzu, S. (2014). Savaş Sanatı. Çev. G. F. Pulat Otkan. İstanbul: Türkiye İş Bankası Kültür Yayınları.

Uşaklı, A. B. ve Alper, H. (2010). Teknolojik Gelişmelerin Savaşları Dönüştürmesi ve Gelecekteki Savaşlara Hazır Olmak. H. Yalçınkaya (Ed.). Savaş, Farklı Disiplinlerde Yeni Yaklaşımlar içinde. Ankara: Siyasal Kitapevi.

Uzun, M. C. (2018). Hibrit Savaşın Hukuki Boyutları. Y. Özel ve E. İnaltekin (Ed.). Savaşın Değişen Modeli: Hibrit Savaş içinde. İstanbul: Milli Savunma Üniversitesi Basımevi.

Yazıcı, M. (2015). Stuxnet Virüsü İran’a Nasıl Etki Etti?. Erişim Adresi: https://www.tuicakademi.org/stuxnet-virusu-iran-a-nasil-etki-etti (Erişim Tarihi: 02.05.2021).

Yenal, S. (2020). Savaş Kavramının Dönüşümü: 1. ve 2. Körfez Savaşı Örneğinde Hibrit Savaşların İncelenmesi. Kara Harp Okulu Bilim Dergisi 30(1), 85-110.

Yıldız, G. (2018). Hibrit Savaş Ne Kadar Post-moderndir? Avrasya Askeri Tarihine Yeniden Bakış.Y. Özel ve E. İnaltekin (Ed.). Savaşın Değişen Modeli: Hibrit Savaş içinde. İstanbul: Milli Savunma Üniversitesi Basımevi.